TrueCrypt

编辑TrueCrypt 是一款加密软件,尤其适用于对硬盘驱动器和可移动媒体进行完全或部分加密。 该程序可在 Windows 2000 至 Windows 10 版本、macOS 10.4 版本和使用 Dm-crypt 的 Linux 上运行。

VeraCrypt 于 2013 年 6 月从 TrueCrypt 分叉出来,目前仍在开发中并修复了 TrueCrypt 审计期间发现的一些问题。 2015 年 9 月,一名安全研究人员发现了 TrueCrypt 中的一个漏洞,该漏洞已在 VeraCrypt 分叉中得到修复。

函数

编辑算法

TrueCrypt 提供加密算法 AES、Twofish 和 Serpent。 除了使用单一算法外,还可以选择级联多个算法。

分区或容器加密

TrueCrypt 知道三种处理加密数据的方法:

- 整个设备(例如硬盘)都已加密。 因此,操作系统会认为加密设备未初始化,并可能会建议在设备未安装时对其进行分区。 这种分区加密比下面介绍的方法速度更快,但加密时会覆盖现有数据(系统盘加密除外)。

- 现有分区将被加密。 只有完整的系统分区才能被加密,而不会丢失加密前存在的数据。 对于其他分区或外部驱动器,加密前存在的数据将被删除,应事先在外部备份。

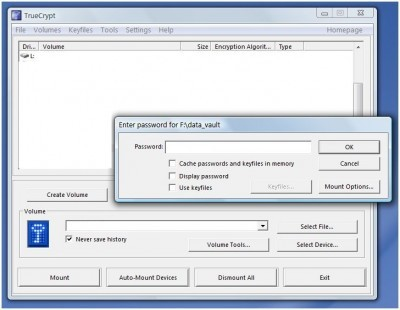

- TrueCrypt 知道所谓的容器文件。 容器特别适合在未加密的分区上为敏感数据创建私有加密区域。 TrueCrypt 在容器内管理文件系统。 TrueCrypt 安装此文件以进行读写。 为此,在 Windows 下创建了一个新的虚拟驱动器。 在 macOS 和 Linux 下,容器挂载在任意目录。 访问驱动器/目录与访问不是由 TrueCrypt 创建的其他副本没有区别。 TrueCrypt 驱动程序在后台(动态)处理加密和解密。 如果不包括它们,容器可以像普通文件一样处理,例如刻录到 DVD。

合理推诿的概念

TrueCrypt 的一个特殊安全功能是似是而非的可否认性概念,即有意避免隐藏数据痕迹的可能性。 这应该使得无法证明加密数据的存在。 TrueCrypt 为此提供了一个特殊的功能:隐藏容器可以隐藏在另一个加密卷的空闲存储空间中。 例如,当强制泄露卷的密码时,只泄露外层卷的密码; 使用不同密码加密的隐藏卷仍未被发现。 攻击者只能看到不重要的 alibi 数据,机密数据被加密并隐藏在加密卷的可用空间中。 但是,应该注意的是,痕迹可能会保留在物理数据载体上、操作系统中或所使用的程序中,这会向攻击者揭示隐藏卷的存在。 2016 年 8 月,TrueCrypt 源代码中发现一个错误,这使得证明隐藏容器(隐藏卷)的存在成为可能。 VeraCrypt 的开发者 Mounir Idrassi 证实了这个漏洞。 VeraCrypt 1.18a 版本修复了一个错误,但用户必须更新他们的容器数据。

便携模式

从 3.1 版开始,TrueCrypt 还支持所谓的“便携模式”,这意味着不再需要安装该程序(另请参阅便携软件)。 这可以例如来自 USB-St要开始了。 但是,对于此模式,Windows 操作系统需要管理员权限,因为与安装的变体一样,在启动 TrueCrypt 以进行(透明)加密和解密时必须加载设备驱动程序。

或者,它可以在基于 Windows 的实时系统(例如 Windows PE 或 Bart PE)下启动。 由于这些系统本身不写入硬盘,而只作用于主存,因此保证了高度的安全性。

系统分区加密

从 5.0 版本开始,TrueCrypt 还支持对 Windows 系统分区或系统分区所在的整个硬盘进行完全加密。 支持 Windows XP、Windows Vista、Windows 7 和 Windows Server 2003,每个都有 32 位或 64 位版本。 如果整个系统分区都被加密,在操作系统启动之前会出现一个特殊的 TrueCrypt 引导装载程序,提示您输入密码。 从 6.1 版开始,此提示也可以被抑制或替换为您自己的文本。 由于引导加载程序未加密存储在硬盘上,因此可信否认原则不适用于此。 但是,可以将隐藏的操作系统放置在 TrueCrypt 分区内。

加密系统分区的一个优点是临时文件、交换文件和休眠文件都以加密方式存储在分区上。 但是,从适用于 Windows Vista、Windows 7 和 Windows 8 系统的 7.0 版开始,无需系统加密也可以实现这一点。 但是,TrueCrypt 使用 MICRosoft Windows 自己的加密机制来安全地存储这些文件。

可以在 Windows 运行时加密现有系统分区和硬盘驱动器,或者中断此过程并在稍后的某个时间点继续。 也可以在 Windows 运行时再次取消加密。 尚未完全加密或解密的分区不能被另一个系统挂载。 因此,建议不要不必要地中断该过程。

在系统分区或硬盘的加密过程开始时,TrueCrypt 会为系统特定的救援 CD(“救援盘”)创建一个 ISO 映像,它允许在紧急情况下恢复有缺陷的标头或引导加载程序。 无法从 CD 恢复分区数据。 然后必须将 ISO 映像刻录到 CD; TrueCrypt 只有在检查了救援 CD 的无错误可读性后才开始加密。 管理员可以使用虚拟驱动器或命令行选项绕过这种强制性验证,以便从多台计算机集中收集图像,并仅在必要时刻录它们。

固态硬盘 (SSD) 的功能

由于其高吞吐量,尤其是随机分布的读写操作,固态硬盘 (SSD) 是加密容器文件和分区的理想载体介质。 由于 SSD 的工作方式与传统硬盘驱动器 (HDD) 根本不同,因此尚未最终阐明什么会影响 SSD 特定功能,例如 ATA 命令 TRIM 或 SSD 控制器中实施的磨损均衡与 TrueCrypt 的使用交互影响 SSD 的性能和寿命。 至少在使用加密系统分区时,TrueCrypt 会将 TRIM 命令转发给 SSD。 这适用于所有受系统加密保护的分区,但不适用于加密传统分区和容器时。 通过传递 TRIM 命令,攻击者可以确定 SSD 上实际存储了多少数据。 对于隐藏的操作系统,TRIM 命令不会通过以确保可信的否认。

加密整个 SSD 驱动器或整个分区时,建议保留部分 SSD 空间未使用(未分区),以便 SSD 控制器有机会使用空闲块进行磨损均衡,从而延长 SSD 的使用寿命。 对于没有隐藏操作系统的系统分区,这不是必需的。

通过支持 Windows 6.2 及更高版本下的预读缓冲,读取加密 SSD 时的性能得到了改进。

内容由匿名用户提供,本内容不代表vibaike.com立场,内容投诉举报请联系vibaike.com客服。如若转载,请注明出处:https://vibaike.com/366503/